Firewall

Private Cloud Strategy

Basically, every private cloud package from the TERRA CLOUD is delivered with a virtual Securepoint UTM appliance.

This starter guide serves as the basis for setting up a VPN tunnel and accessing the firewall's web interface.

Requirements for access

OpenVPN Client:

- Securepoint VPN Client - Download Link

- other OpenVPN client

- OpenVPN Client for MacOS - click here

VPN configuration file:

The VPN data for administrator access can be found in the Cloud Center below the respective order within the service information, see also Service-Information.

The point "to the download area" takes you to a central share in Terra Drive, where all your VPN data for the booked virtual environments in the Terra Cloud is located. The prerequisite for this is the access data for your Drive NFR account.

Please note that the central share only contains the VPN data of the environments that you have booked in the Terra Cloud Center.

Connect to the firewall

An existing VPN tunnel is required for the connection to the firewall.

Before establishing the connection, please check whether the standard port 1194 is enabled for VPN connections on your local firewall.

If port 1194 is blocked, establishing the VPN tunnel will fail.

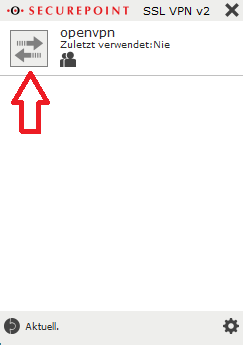

Ersteinrichtung der VPN - Verbindung im Securepoint VPN Client

- Installieren Sie den jeweiligen VPN Client, wir gehen in diesem Beispiel von dem Securepoint VPN Client aus.

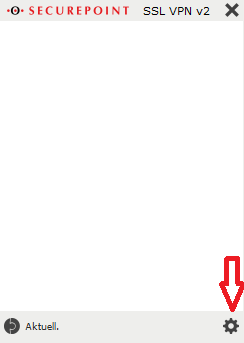

- Öffnen Sie den VPN-Client und klicken Sie unten rechts auf das Zahnrad, um das Einstellungsmenü zu öffnen..

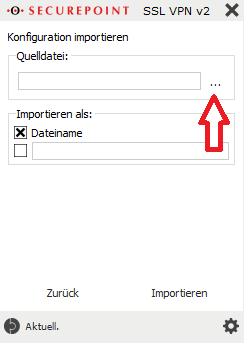

- Im Kontextmenü unter Quelldatei klicken Sie dann auf die drei Punkte, um die Quelldatei auszuwählen, welche vorher aus dem Cloud Portal heruntergeladen wurde.

- Wählen Sie die opvn-Datei aus der zuvor extrahierten zip-Datei und klicken Sie auf „Importieren“.

- Wahlweise kann der Konfiguration unter „Importieren als:“ noch ein Name zugeteilt werden, unter welchem die Konfiguration im VPN Client später sichtbar ist.

- Starten Sie über das Pfeil-Schaltfläche den Aufbau der VPN-Verbindung

Die benötigten Erstzugangsdaten lauten:

Benutzer: ssluser-admin

Passwort: ChanTroFar93!

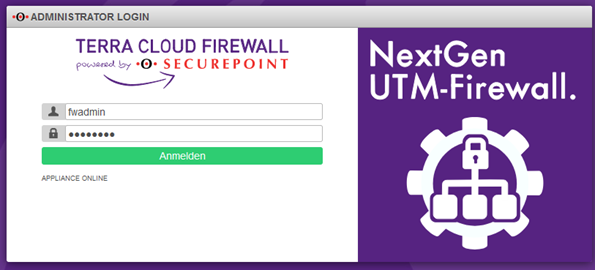

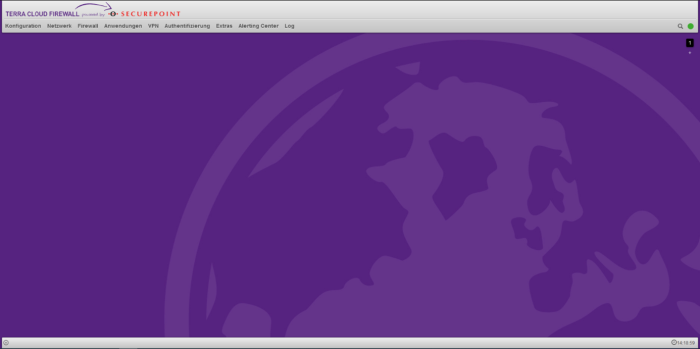

Verbindung zur Firewall Weboberfläche

Nachdem die VPN Verbindung erfolgreich aufgebaut ist, rufen Sie in einem beliebigen Browser folgende Adresse auf:

https://<IP-Adresse der Firewall>:11115

Die IP-Adresse der Firewall wurde von Ihnen während der Bestellung der Umgebung vergeben und kann im Nachhinein im Cloud Center

unterhalb der jeweiligen Bestellung innerhalb der Service-Informationen eingesehen werden, siehe auch Service-Informationen.

Die benötigten Erstzugangsdaten lauten:

Benutzer: fwadmin

Passwort: Terra001

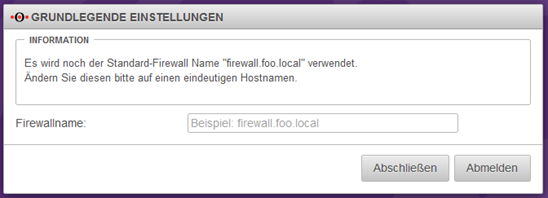

Erstzugriff auf die Firewall Weboberfläche

Beim ersten Aufruf der Firewall Weboberfläche müssen einige Dinge durchgeführt werden:

Firewallname vergeben

Bitte vergeben Sie einen Firewallnamen, dieser muss einem FQDN entsprechen, z.B. meinefirewall.local.

Bitte vergeben Sie einen Firewallnamen, dieser muss einem FQDN entsprechen, z.B. meinefirewall.local.

Der Firewallname darf keine Umlaute, Sonderzeichen oder Großbuchstaben enthalten.

Anschließend klicken Sie auf den Button Abschließen.

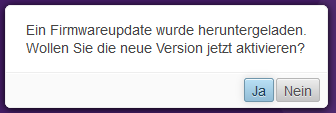

Firmware Update

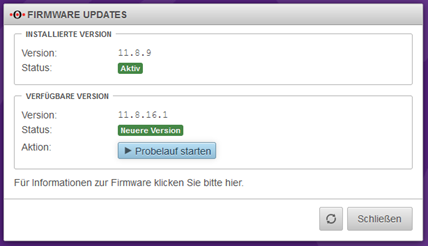

Je nach vorinstallierter Firmware Version, erhalten Sie eine Meldung, dass eine neuere Firmware verfügbar ist.

In diesem Beispiel gehen wir davon aus, dass die Version 11.8.9 vorinstalliert ist.

Diese Abfrage sollte bei der Erstinbetriebnahme der Umgebung mit Ja beantwortet werden.

Daraufhin erhalten Sie eine Ansicht der verfügbaren neuen Firmware, welche über den Button „Probelauf starten“ eingespielt wird.

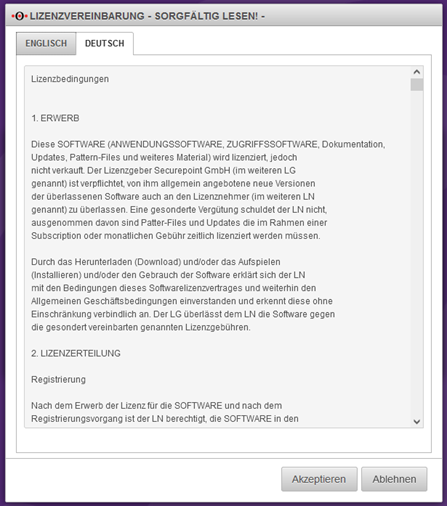

Damit die neue Firmware genutzt werden kann, müssen mehrere Lizenzvereinbarungen geprüft und akzeptiert werden.

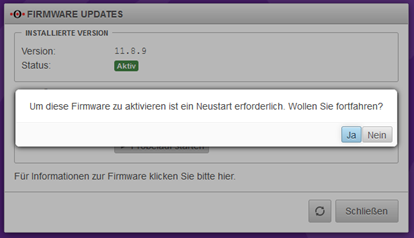

Abschließend muss ein Neustart erfolgen. Dieser kann bis zu 5 Minuten dauern.

Sie können den Neustart über die Konsolenverbindung über das Technical Center (https://manage.terracloud.de) verfolgen.

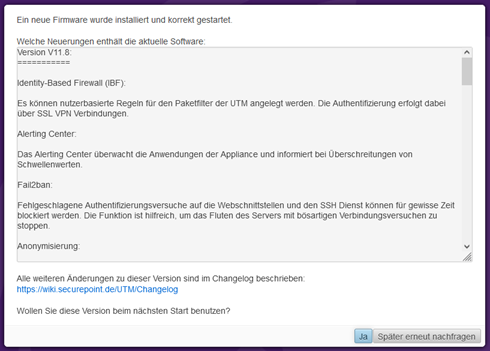

Nachdem die Firewall erfolgreich neugestartet ist und Sie sich wieder eingeloggt haben, muss die neue Firmware als neue Standard-Firmware bestätigt werden.

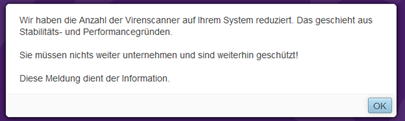

Meldung zum Virenscanner bestätigen

Wenn Sie die Firewall mit nur einem vCore gebucht haben, erhalten Sie eine Meldung, dass die Anzahl der Virenscanner auf der Firewall aus Stabilitäts- und Performancegründen verringert wurde.

Diese Meldung ist normal und muss bestätigt werden.

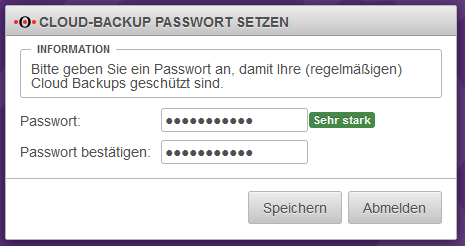

Cloud-Backup Passwort setzen

Bitte vergeben Sie ein Passwort für die Sicherung Ihrer Firewall Konfiguration in die Cloud von Securepoint.

Dadurch haben Sie die Möglichkeit nach einer Neuinstallation der Firewall die Konfiguration der Firewall aus der Securepoint Cloud einzuspielen.

Danach Ist Ihre Firewall fertig ersteingerichtet.

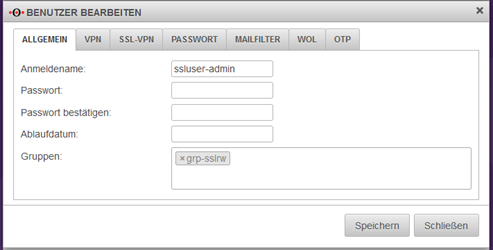

Änderung der initialen Kennwörter

Wir empfehlen nach der Übergabe die initialen Kennwörter zu ändern.

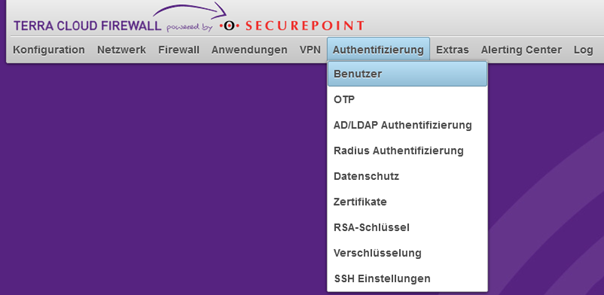

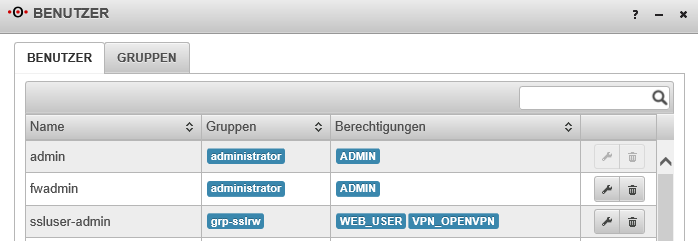

- Öffnen Sie in der Firewall-Oberfläche den Menüpunkt Authentifizierung --> Benutzer

- Klicken Sie hinter dem jeweiligen Benutzer auf das Konfigurationssymbol (Schraubenschlüssel) und geben Sie im Feld Passwort und Passwort bestätigen das neue Passwort ein.

- Abschließend klicken Sie auf Speichern.

Der Benutzer "admin" kann nicht von Ihnen angepasst werden.

Es handelt sich hierbei um einen administrativen Account der lediglich im Hintergrund für die Dienste der Firewall genutzt wird.

Anleitungen und Informationen zur Konfiguration der Firewall finden Sie unter:

http://wiki.securepoint.de/index.php/Howtos-V11

E-Mail-Schutz: Spam-Filter mit Anti-Viren-Paket (optional)

Der Schutz wird direkt auf der in der Cloud-Umgebung enthaltene Firewall implementiert.

Folgende Optionen können eingerichtet werden:

- https://wiki.securepoint.de/UTM/APP/Mailfilter

- https://wiki.securepoint.de/UTM/APP/Mailrelay-Best_Practice

Internet-Schutz: Content-Filter mit Anti-Viren-Paket (optional)

Der Internetschutz wird auf der Cloud-Firewall in Ihrer Cloud-Umgebung implementiert. Folgende Optionen können eingerichtet werden:

Änderung der internen IP-Adresse

Um die interne IP-Adresse zu ändern, ohne den Zugriff auf die Firewall zu verlieren,

muss zunächst die neue IP-Adresse hinzugefügt, die VPN Einstellungen angepasst und erst dann die alte IP-Adresse gelöscht werden.

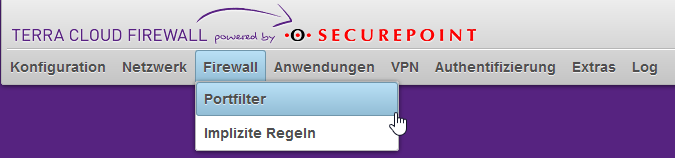

- Zuerst wird das Netzwerkobjekt „Internal-Interface“ angepasst. Öffnen Sie dazu unter dem Reiter „Firewall“ den Portfilter.

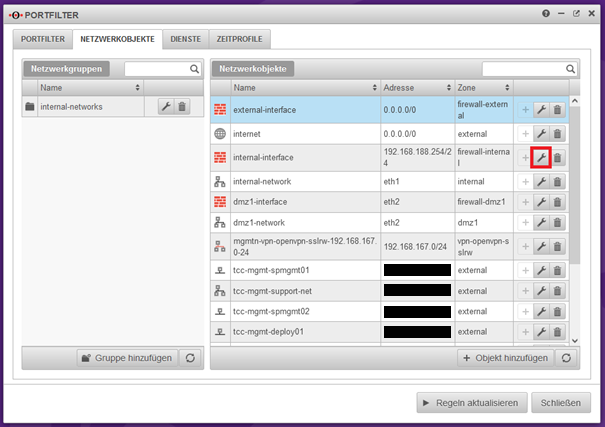

- Unter „Netzwerkobjekte“ finden Sie das Objekt "internal-interface". Öffnen Sie die Einstellungen des Netzwerkobjektes, indem Sie auf den „Schraubenschlüssel“ klicken.

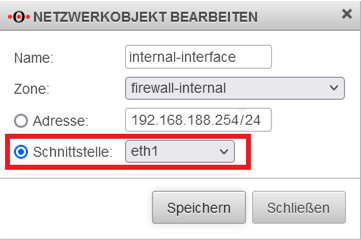

- Unabhängig vom Ausgangszustand, wählen Sie hier unter „Schnittstelle“ „eth1“ aus

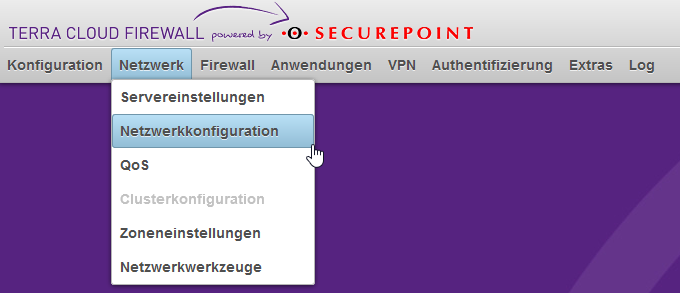

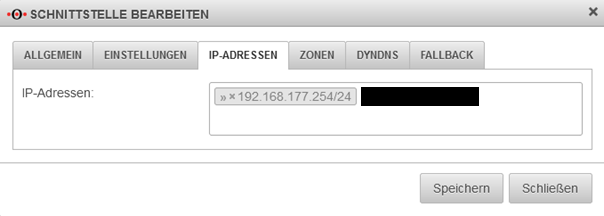

- Anschließend wird das neue IP-Netz vergeben. Öffnen Sie in der Firewall-Weboberfläche unter dem Reiter „Netzwerk“ die Netzwerkkonfiguration.

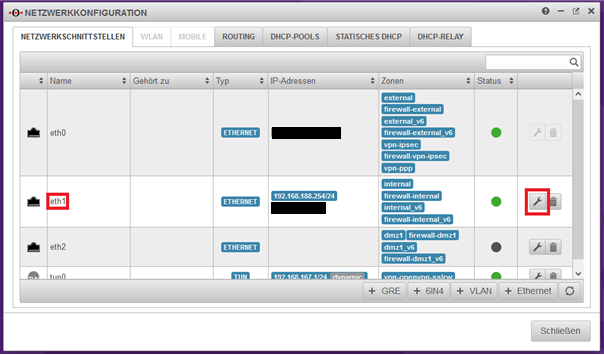

- Klicken Sie auf der rechten Seite auf den "Schraubenschlüssel" von eth1 für die Konfiguration.

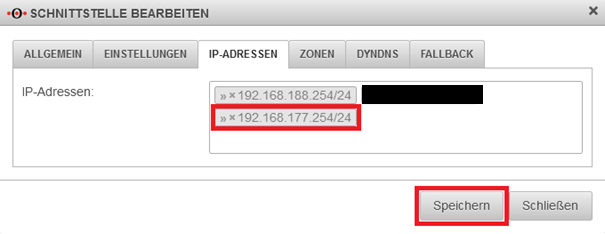

- Unter dem Reiter „IP-Adressen“ fügen Sie die neue IP-Adresse hinzu.

- Wenn Sie ausschließlich die Host-Adresse ändern wollen, reicht es aus hier die neue Adresse einzugeben, die alte Adresse über das kleine x zu löschen und dieses über den Button „Speichern“ abzuschließen.

- Wenn es aber darum geht, auch das Subnetz zu ändern, müssen vor der Löschung der alten IP-Adresse weitere Einstellungen für den VPN Tunnel vorgenommen werden.

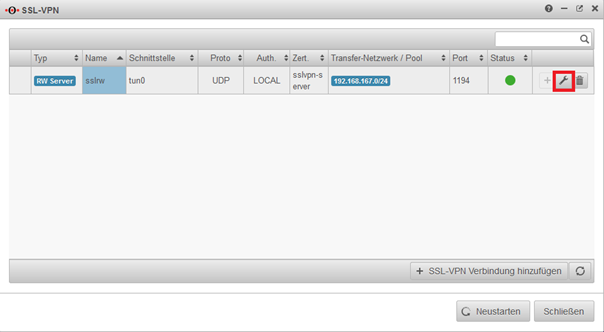

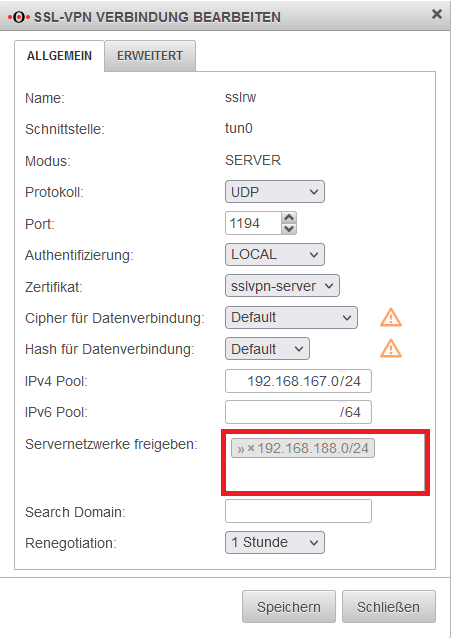

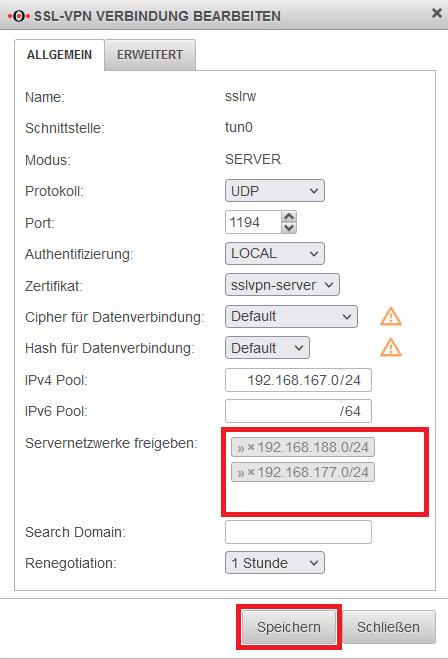

- Öffnen Sie in der Firewall-Weboberfläche unter dem Reiter „VPN“ die SSL-VPN Konfiguration.

- Klicken Sie rechts auf den Schraubschlüssel, um die SSL-VPN Verbindung zu bearbeiten.

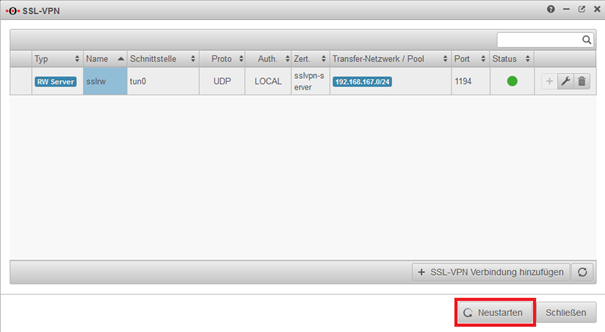

- Anschließend können Sie den Adressbereich der Servernetzwerke freigeben. Nach dem Hinzufügen klicken Sie auf Speichern und danach auf „Neustarten“.

- Bitte beachten Sie, dass dazu einmal alle Tunnel unterbrochen werden und eine erneuter Tunnelaufbau erforderlich ist!

- Anschließend entfernen wir das Alte, nicht mehr benötigte Netz von der Schnittstelle eth1

Troubleshooting

Sollte es anschließend zu einer Unerreichbarkeit der Firewall kommen, können Sie per Konsolenverbindung (https://manage.terracloud.de/) auf der Firewall, ein Troubleshooting durchführen:

Hier können die Zugangsdaten wie auf der Weboberfläche verwendet werden.

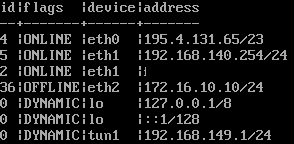

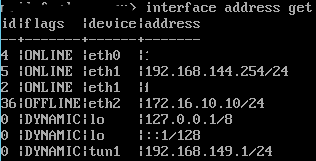

Über den Befehl interface address get wird die Netzwerkkonfiguration angezeigt

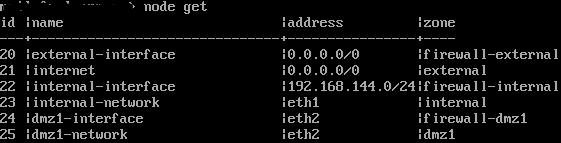

Über den Befehl node get werden die Netzwerkobjekte(Nodes) ausgegeben

Hier kann der erste Abgleich stattfinden. Unter den Nodes muss die Adresse des internal-interface mit eth1 unter der Netzwerkkonfiguration, übereinstimmen.

Alternativ kann als Adresse der Wert „eth1“ eingetragen werden.

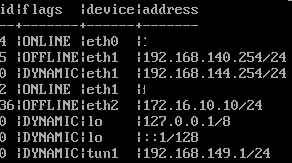

Insofern hier ein Unterschied, wie im folgenden Beispiel besteht, lässt sich dieser mit einem Befehl angleichen:

![]()

![]()

Mit folgendem Befehl wird die neue Adresse zur Verfügung gestellt und die alte auf „dynamic“ gesetzt, damit ggf. weitere Arbeiten vorgenommen werden können.

Interface address set id „5“ address „192.168.140.254/24“

Anschließend müssen noch zwei weitere Befehle vorgenommen werden:

system update interface

Durch diesen Befehl geht die neue IP online.

Zu guter Letzt noch system config save ausführen, um die Konfiguration zu speichern